Jak řídit kybernetickou bezpečnost? #3 Procesní a organizační nastavení

V minulém díle jsme si ukázali, že než se pustíte do budování nebo napravování systému kybernetické bezpečnosti, musíte před tím zjistit, co pro vás požaduje současná legislativa – ZoKB, VoKB a Zákon na zpracování osobních údajů.

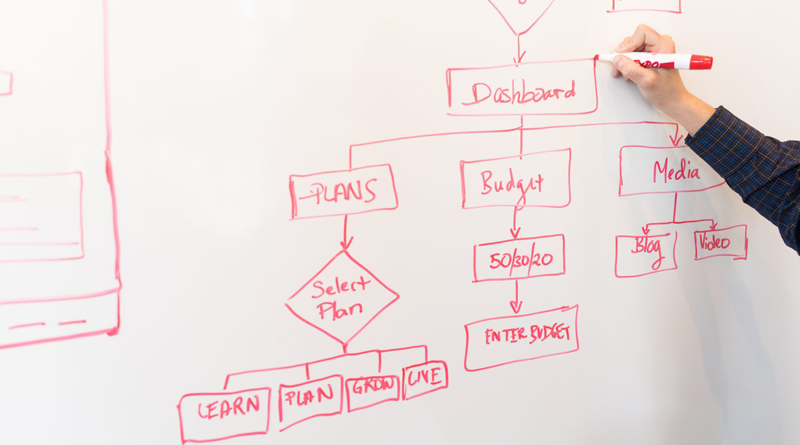

Ještě než začnete nakupovat technologie, které vyřeší vaše bezpečnostní problémy, je nutné nejprve nastavit veškeré procesy. To znamená sestavit si základní pravidla, jak bude vaši ICT fungovat.

— Dan Kresa, Kybez.cz

Kdo to bude řídit?

Záleží jak velká jste organizace a také jak velké máte povědomí o ICT. U menších organizací často pozorujeme špatný jev, kdy za celé IT včetně kybernetické bezpečnosti odpovídá jedna osoba. Stává se, že danému člověku na kybernetickou bezpečnost nezbývá dostatečné množství času a podle toho i její zajištění vypadá.

Jako řešení se nabízí přenést zajištění IT bezpečnosti na další stranu – firmu. Čili kupovat si bezpečnost jako službu. U středních a větších organizací již většinou existují samostatná IT oddělení. Ale ty opět mnohdy řeší více běžnému provozu, než posilování kybernetické bezpečnosti.

Pokud jste střední či větší organizace (30 a více zaměstnanců), doporučujeme najmout manažera kybernetické bezpečnosti.

V případě, že máte přes 100 zaměstnanců vytvořte Výbor kybernetické bezpečnosti, ve kterém kromě manažera kybez budou působit další stěžejní pracovníci. V každém případě musíte mít v organizaci osobu, která na 100% odpovídá za zajištění kybernetické bezpečnosti a určuje co je zakázáno a povoleno.

Nastavte si pravidla

Jakmile budete vědět, kdo u vás kybernetickou bezpečnost řídí, je načase si vymezit pravidla. Při jejich vytváření postupujete od těch nejjednodušších kroků ke složitějším. V pravidlech – směrnicích kybernetické bezpečnosti – mají zaměstnanci najít odpovědi například na tyto otázky:

- Co dělat pokud mi dojde podezřelý email?

- Jak se mám přihlásit do zařízení a aplikací? A jaké heslo zvolit?

- Kam mám ukládat (zálohovat) svoji práci?

- Co všechno mohu dělat na pracovních zařízeních (notebook, telefon, pc…)?

- Jak se mám zachovat, když mi někdo bude volat s tím, abych něco udělal na svěřením zařízení?

- Koho můžu pustit ke svému počítači dalším technologiím?

- Jak se chovat při vypuknutí kyberútoku či jiné bezpečnostní události?

Vzdělávejte a testujte

S největší pravděpodobností to budou řadoví zaměstnanci, kteří se jako první setkají s pokusem o útok na vaši organizaci. Zda bude úspěšný či nikoliv rozhoduje jedno kliknutí.

Proto je důležité zaměstnance stále vzdělávat v tom, jak poznat podvržený email, manipulativní chování, sociální inženýrství či jiné formy kyberútoku. Znalosti a dovednosti zaměstnanců pravidelně testujte. Ideálně proškolte všechny na základy kybernetické bezpečnosti.

Nováčci u firmy ať si projdou při nástupu tím samým školením jako ostatní zaměstnanci. Alespoň jednou ročně udělejte doplňovací školení na nové hrozby a trendy a také zkontrolujte teoretické znalosti a dovednosti. Vícekrát ročně vyzkoušejte, jak fungují reakční plány na bezpečnostní události.

Zaměřte si na “falešný” phishing, MIMT či sociální inženýrství. V oblasti testování se meze nekladou. Je lepší být připraven, než překvapen.

Nastavení procesů a organizační struktury musí předcházet nákupu technologií. I když budete mít sebelepší antivirus, nemusí vás ochránit před kyberútoky, pokud zaměstnanec neví, jak poznat podvržený email nebo na koho se případě dotazů v oblasti IT obrátit. Pokud byste chtěli sestavení procesů poradit, neváhejte se na nás obrátit.

Díly seriálu:

- Jak řídit kybernetickou bezpečnost? #1 Začínáme

- Jak řídit kybernetickou bezpečnost? #2 Legislativa a metodika

- Jak řídit kybernetickou bezpečnost? #3 Procesní a organizační nastavení

- Jak řídit kybernetickou bezpečnost? #4 Technologie

Zdroj: